周末好,由于工作太忙两周没有更新了,今天抽空更新一篇。感谢各位吃瓜群众的关注,尽个人所能发表一些原创技术类教程。

本篇介绍的是web脚本漏洞演练平台 Web for Pentester(靶场),早在2013年的时候Freebuf就有过介绍,但没有过多详细的说明,因为实在是太简单傻瓜化了,懂点技术的很快就可以上手,比较基础。前两天再次看到所以特意写一篇详细使用教程。

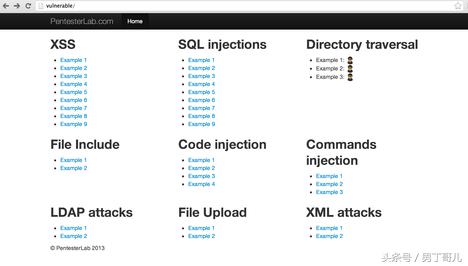

web for pentester是国外安全研究者开发的的一款渗透测试平台,该平台你可以了解到常见的Web漏洞检测技术。

XSS跨站脚本攻击

SQL注入

目录遍历

命令注入

代码注入

XML攻击

LDAP攻击

文件上传

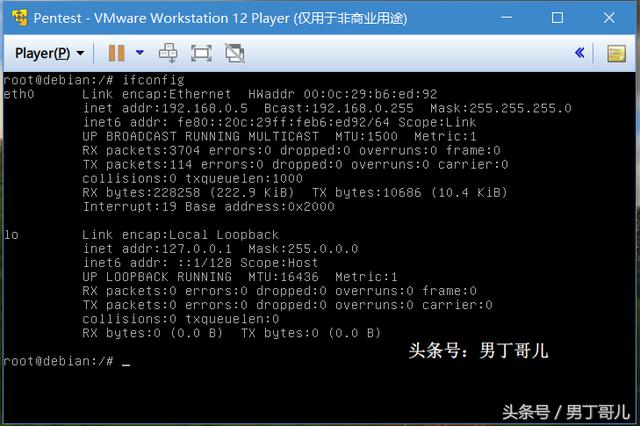

这些靶场都可以在讲课,演练,学习中用到,所以可不是简单的ZI,WEI用哦。首先准备好虚拟机,这里我用《VMware Workstation 12 Player》,然后下载Web for Pentester ISO系统镜像。直达车:

https://isos.pentesterlab.com/web_for_pentester_i386.iso 或 https://www.pentesterlab.com/exercises/web_for_pentester

创建虚拟机过程我就不叙述了,配置不用太高,2G硬盘 512M内存足以。桥接或者NAT上网都可以,这里我使用桥接方式,从路由获取ip地址,创建开启以后是以live模式运行。ifconfig查看获取到的地址

浏览器访问虚拟机地址

可以看到很多常见web漏洞类型 主要是php应用系统

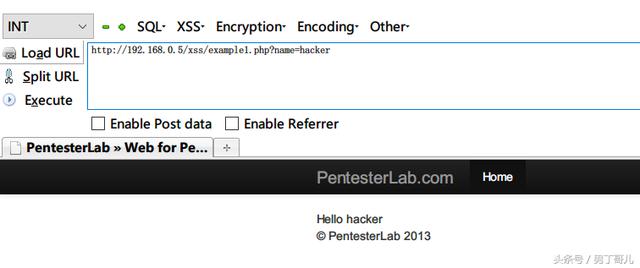

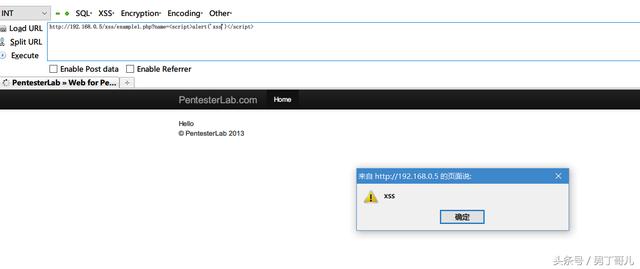

首先看看XSS跨站

弹个alert

那这样的反射型XSS在实战中有什么卵用? 很简单,植入挂马脚本ie flash 0day,盗取页面cookie,伪造登录页面钓鱼,纂改页面等等,对于大型站点危害也是比较大的。发生这样漏洞的页面主要是搜索表单比较多。

Example 2 页面对脚本代码进行了过滤,需要绕过。篇幅有限,先介绍简单的。

...

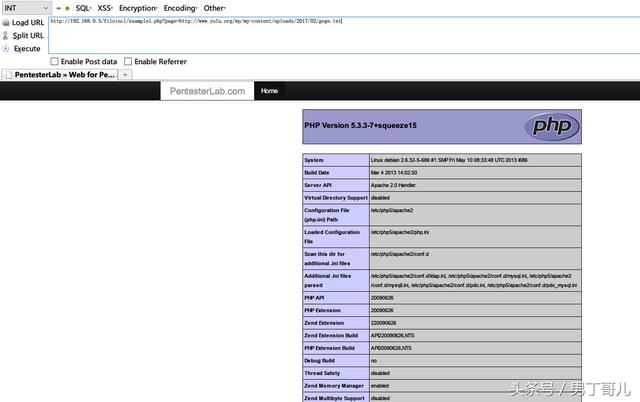

File Include (文件包含)

又分为本地包含和远程包含

怎么用?本地包含的话 配合上传使用更佳,例如上传txt,直接getshell。txt自然是我们的代码 可以是正常的php代码 可以是一句话木马。但在实战中很少遇到那么顺利的方式,如果没有目录权限,我们可以包含很多系统配置文件,conf等等 读取敏感信息。或者让系统把一句话代码写进日志,直接包含日志文件。

远程包含呢? 为了直观的演示,我写了一段phpinfo 保存txt 上传到我的服务器上

远程包含以后代码在页面执行 同样代码可以是php一句话木马

LDAP attacks

不太熟悉,有兴趣者可去了解

SQL injections

SQL注入,相信各位比较熟悉了,不作介绍,练习手工注入可以学到很多东西。涉及到数据库知识,编码绕过等等 非常有意思。

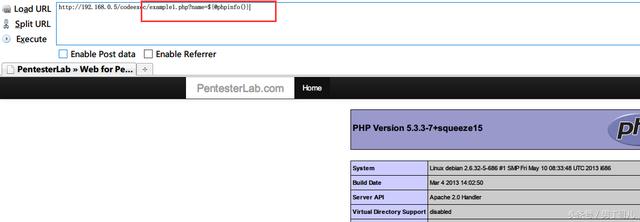

Code injection (代码注入)

也可称为任意代码执行漏洞,不仅可以执行脚本代码,也可以执行系统命令,下图你能看懂吗?

File Upload (文件上传)

少数上传表单未限制格式,可直接上传webshell,但大部分都是存在限制的,配合burp抓包绕过,也可以配合本地包含拿shell。拿上传漏洞来说事可以写几篇文章哦,之前的文章《分析某黑阔的渗透伎俩》有说到上传漏洞,详情可点开我的头条号文章列表。

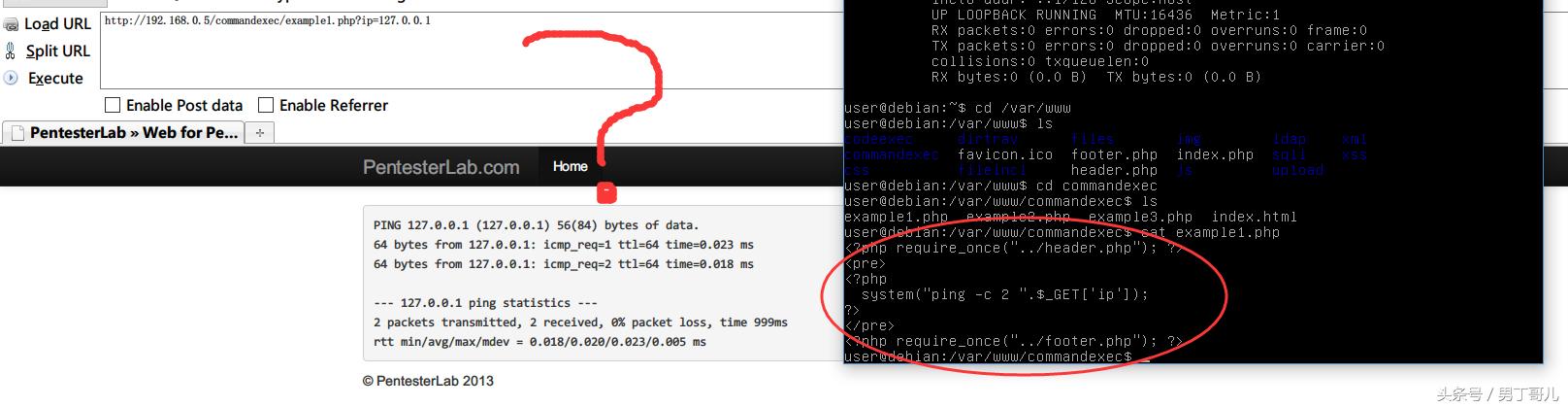

Commands injection (命令注入)

恕我直言,暂时没有看懂这段代码怎么利用

XML attacks (XML注入)

说起来可能有人黑人问号,还是直接贴上简书作者的连接吧

http://www.jianshu.com/p/674eaca7c046